有时候网站经过一些安全平台的扫描,可能会发现很多所谓的低危漏洞,尤其是用一些像绿盟这样的工具,总会给你找出一堆问题。但别慌,其实有个简单的方法可以处理,就是用伪静态。

针对Windows服务器或虚拟主机

如果你用的是Windows服务器,可以在wwwroot目录下找到web.config这个文件,然后给它加几个新规则:

<configuration>

<system.webServer>

<httpProtocol>

<customHeaders>

<add name="X-Content-Type-Options" value="nosniff" />

<add name="X-XSS-Protection" value="1;mode=block" />

<add name="Content-Security-Policy" value="default-src 'self' 'unsafe-inline' ; img-src 'self' data:" />

<add name="Strict-Transport-Security" value="max-age=31536000" />

<add name="Referrer-Policy" value="origin-when-cross-origin" />

<add name="X-Permitted-Cross-Domain-Policies" value="master-only" />

<add name="X-Download-Options" value="noopen" />

<add name="X-Frame-Options" value="SAMEORIGIN" />

</customHeaders>

</httpProtocol>

</system.webServer>

</configuration>这些看着可能有点晕,其实就是给你的网站领加了几个安全帽,比如避免内容检测、减少跨站脚本风险之类的。一定要注意代码的节点,别弄错了,要不网站可能都打不开。

针对Linux服务器或虚拟主机

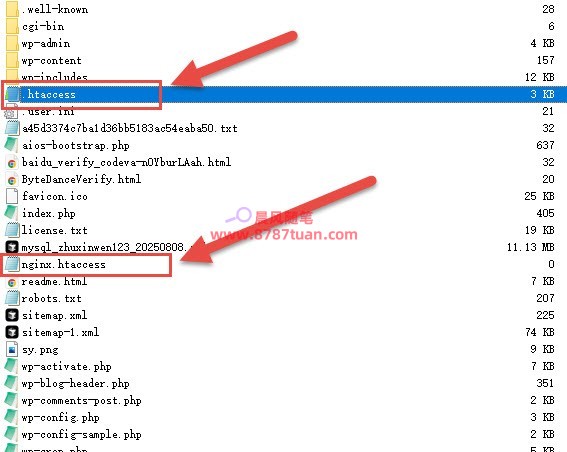

如果你的服务器是Linux系统,那就在你的wwwroot目录找到.htaccess文件(注意区分Nginx环境或APache环境),同样加上类似的规则:

Header set X-Content-Type-Options "nosniff"

Header set X-XSS-Protection "1; mode=block"

Header set Strict-Transport-Security: "max-age=31536000 ; includeSubDomains ;"

Header set Referrer-Policy: strict-origin-when-cross-origin

Header set X-Permitted-Cross-Domain-Policies "master-only"

Header set X-Download-Options "noopen"

Header set X-Frame-Options "SAMEORIGIN"

加上以上这些设置,不论是Windows还是Linux服务器,基本就都搞定了,不用再去费劲做其他什么复杂配置。自己动手,安全性杠杠的!